防火墙网关部署与共享上网实战

防火墙网关部署与共享上网实战

防火墙在企业网络中通常部署在出口网关位置,承担着内外网隔离、地址转换(NAT)和安全策略执行的核心职责。本实验将模拟真实企业网络环境,实现内网虚拟机通过防火墙共享访问互联网。

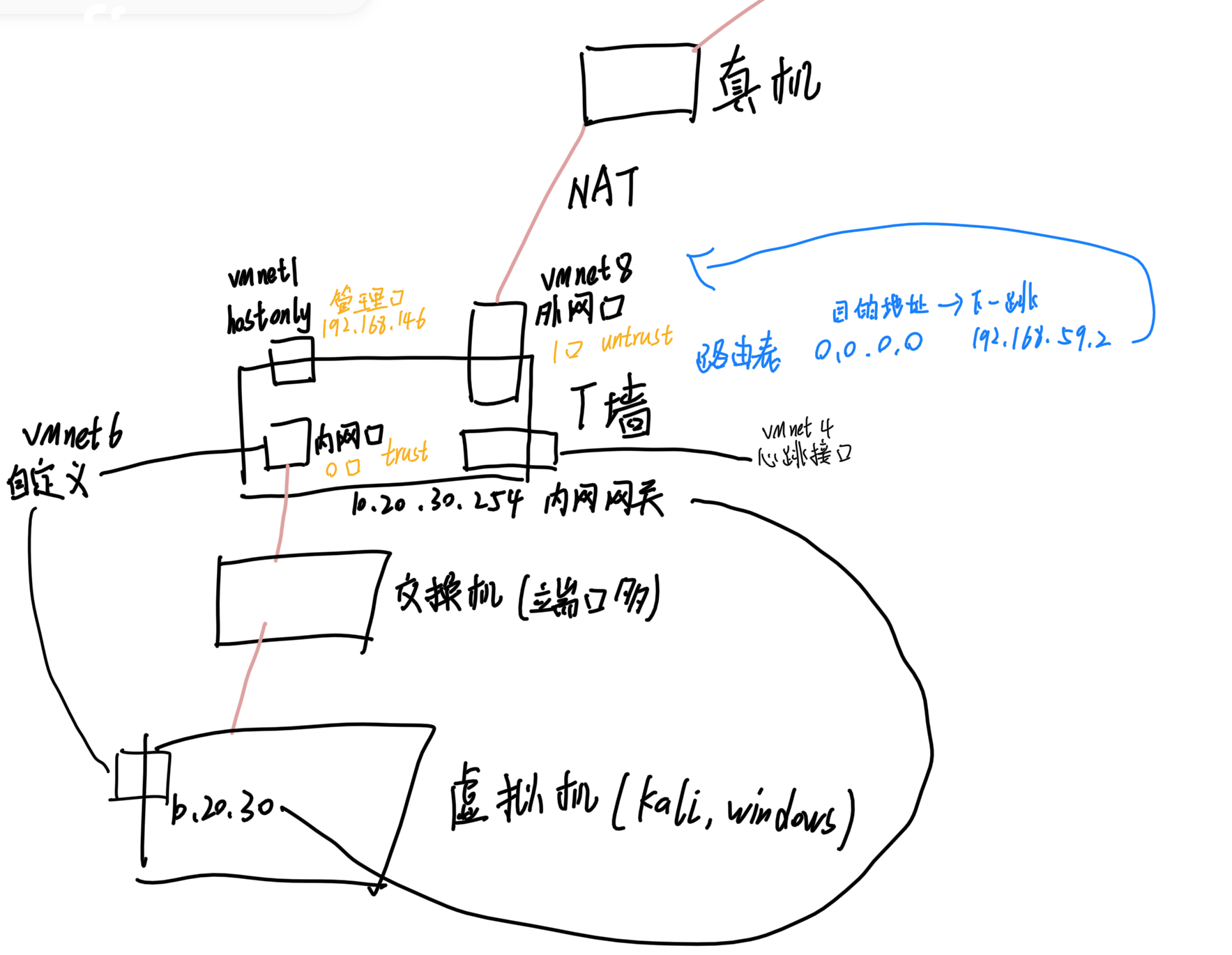

一、实验环境与拓扑设计

虚拟化平台:VMware Workstation

防火墙设备:启明星辰 T 系列防火墙虚拟机(OVA 镜像)

内网测试机:Kali Linux 虚拟机或 Windows 虚拟机

网络接口规划:

MGT(管理口):VMnet1(仅主机模式),用于宿主机登录 Web 管理界面。

Trust(内网口):VMnet6(自定义网络),连接内网测试机,IP 规划为

10.210.310.254/24。Untrust(外网口):VMnet8(NAT 模式),模拟公网接入,采用 DHCP 自动获取 IP,别名“电信一”。

HA(心跳口):预留。

二、实验步骤详解

步骤 1:虚拟机导入与网络模式配置

- 导入 OVA 镜像:在 VMware 中打开启明 T 墙的 OVA 文件,建议分配 2核 CPU 和 4GB 内存。

- 配置虚拟网卡:为虚拟机添加 4 个网络适配器,分别对应上述规划的 VMnet1、VMnet6、VMnet8 和预留口。

- 命令行初始化 IP:

- 启动防火墙,通过 Console 登录(默认账号

admin,密码FW.admin@4.1)。 - 进入配置模式,删除原有的管理口 IP,重新配置为与 VMnet1 同网段的 IP。

- 例如:

ip address 192.168.118.118/24(注意启明设备的语法不需要输入掩码位,或与思科设备的空格语法有所区别,具体查阅手册)。

- 启动防火墙,通过 Console 登录(默认账号

步骤 2:Web 登录与基础接口配置

- 通过浏览器访问

https://192.168.118.118,修改密码后登录。 - 配置内网接口(Trust):

- 进入网络 -> 接口设置。

- 将连接 VMnet6 的网口绑定至 Trust 区域。

- 配置 IP 为

10.210.310.254/24。 - 关键操作:开启该接口的 Ping 和 HTTP/HTTPS 管理权限,以便内网测试连通性。

- 配置外网接口(Untrust):

- 将连接 VMnet8 的网口绑定至 Untrust 区域。

- 配置获取方式为 DHCP,建议将接口别名修改为“外网口”以方便识别。

步骤 3:核心业务配置(实现共享上网)

要让内网访问外网,必须完成以下三大核心配置:

- 缺省路由配置(网络层连通):

- 进入路由设置页面。

- 添加一条目标地址为

0.0.0.0/0(代表所有公网地址)的静态路由。 - 下一跳指向外网口(Untrust)获取到的网关地址,或直接指定出接口为“外网口”。

- 源 NAT 策略配置(地址转换):

- 进入 NAT/地址转换策略页面。

- 新建源 NAT 规则:

- 源区域:Trust

- 目的区域:Untrust

- 转换动作:将源 IP 转换为出接口(外网口)的 IP 地址(即 PAT 或 Easy IP 模式)。

- 安全策略放行(防火墙隔离控制):

- 进入安全策略页面。

- 新建策略允许内网访问外网:

- 源区域:Trust

- 目的区域:Untrust

- 动作:允许(Permit)。

步骤 4:内网 DHCP 服务与测试验证

- 开启 DHCP 服务:

- 在防火墙内网口(Trust)上开启 DHCP 服务。

- 配置分配的 IP 范围、网关(指向 10.210.310.254)及 DNS(如 223.5.5.5 或 8.8.8.8)。

- 终端测试:

- 将 Kali Linux 的网卡设置为 VMnet6。

- 检查 Kali 是否成功获取到

10.210.310.x的 IP 地址。 - 在 Kali 中执行

ping www.baidu.com,若能收到回复,说明共享上网配置成功! - 返回防火墙 Web 界面,通过查看安全策略和 NAT 规则的命中次数,可进一步验证流量是否按预期路径转发。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 小枝的博客!