交换机DHCP服务配置与接入安全防护实战

交换机DHCP服务配置与接入安全防护实战

在企业办公网中,终端设备通常通过 DHCP 自动获取 IP 地址。然而,恶意的私接设备(如员工自带的无线路由器)极易引发 IP 冲突、网关被篡改等严重安全事故。本实验将基于华为/H3C 设备,演示如何配置 DHCP 服务,并部署 DHCP Snooping 和 BPDU Guard 等接入安全防御机制。

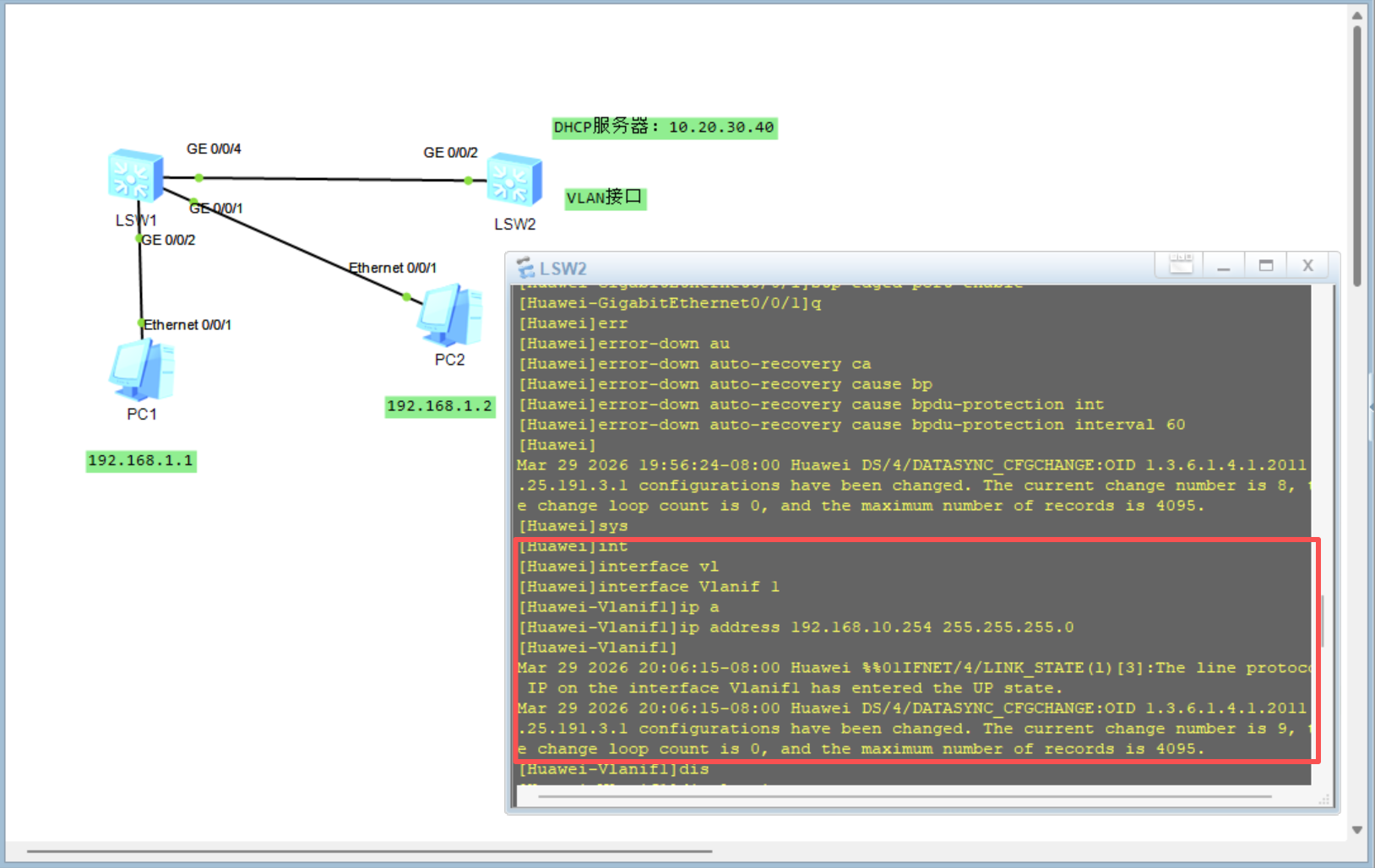

一、实验环境设计

- 模拟器:H3C HCL 或华为 eNSP

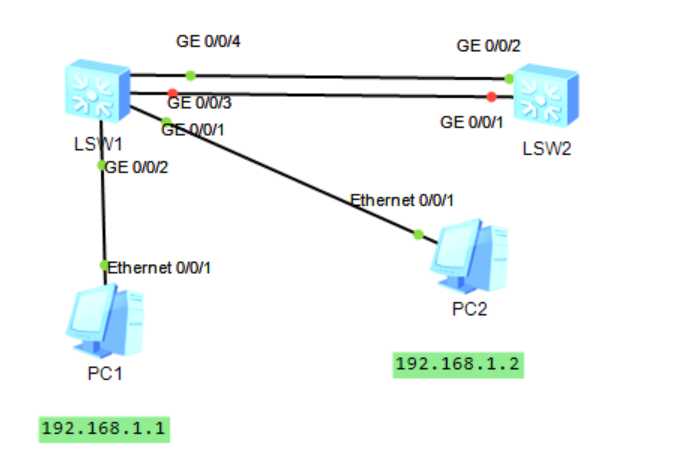

- 拓扑结构:

- 1 台核心交换机(充当合法 DHCP 服务器与网关)

- 1 台接入层交换机

- 2 台合法 PC 终端

- 1 台非法 DHCP 服务器(模拟私接的路由器)

二、实验步骤详解

步骤 1:VLAN 与合法 DHCP 服务配置

在交换机上启用DHCP服务

创建地址池并配置地址池参数(网络地址和子网掩码,默认网关,DNS服务器,租约时间)

将服务配置到接口。

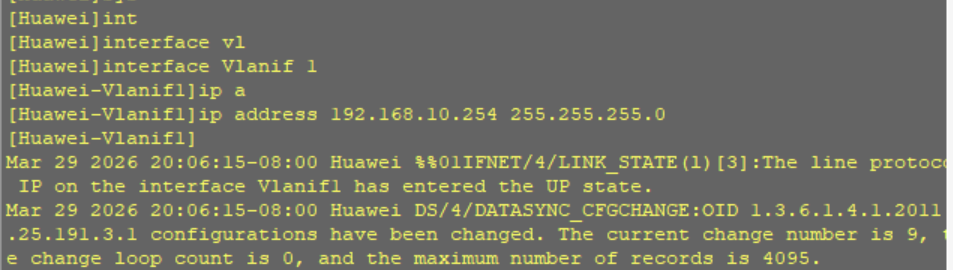

VLAN 及接口配置:

在核心交换机上创建业务 VLAN(如 VLAN 1)。

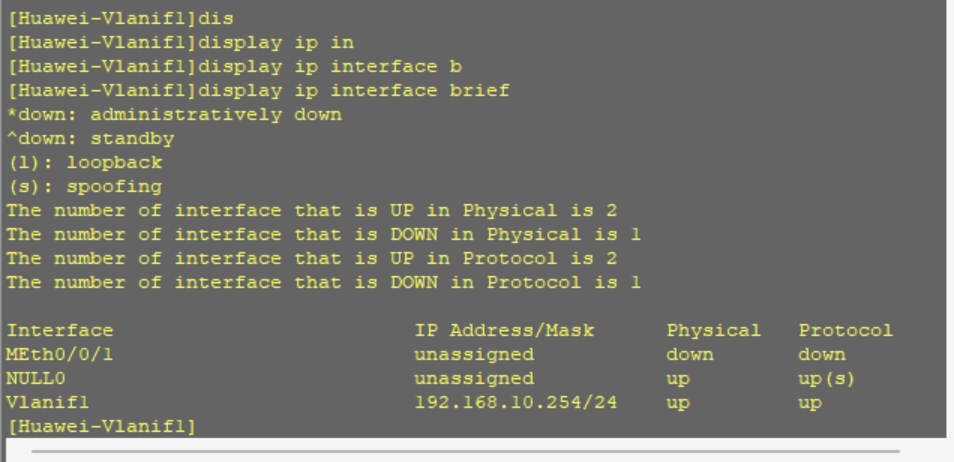

配置 VLAN 接口作为终端的网关:

1

2interface Vlanif 1

ip address 192.168.10.254 255.255.255.0

配置 DHCP 地址池:

全局开启 DHCP 服务:

dhcp enable。华为设备配置(基于接口模式):

进入 Vlanif 1 接口,执行dhcp select interface(从这个网关分地址,可不用配,因为接口地址为网关地址),并配置dhcp server dns-list 8.8.8.8。H3C 设备配置(全局地址池模式):

1

2

3

4dhcp server ip-pool Office

network 192.168.10.0 mask 255.255.255.0

gateway-list 192.168.10.254

dns-list 8.8.8.8

交换机所连PC开启DHCP服务,即可自动获取IP地址:

ipconfig

步骤 2:模拟攻击与 DHCP Snooping 防护配置

- 模拟私接设备攻击:

- 将一台非法的 DHCP 服务器接入到接入层交换机的某个端口,并配置分配错误的网段(如 10.1.1.0/24)和伪造的网关。

- 此时,部分 PC 可能会获取到 10.1.1.x 的错误 IP,导致无法上网。

- 部署 DHCP Snooping 防护:

- 在接入层交换机上全局开启 Snooping 功能:

dhcp snooping enable。 - (部分设备需要在对应 VLAN 下开启:

vlan 10->dhcp snooping enable)。 - 此时,交换机的所有端口默认变为 Untrusted(非信任) 状态,丢弃所有 DHCP 应答报文,非法服务器的攻击失效。

- 在接入层交换机上全局开启 Snooping 功能:

- 配置上行信任端口:

- 必须将连接核心交换机(合法服务器方向)的上行端口配置为信任状态,否则合法 DHCP 报文也会被丢弃。

- 进入上行接口视图,执行:

dhcp snooping trust。

- 验证绑定表:

- 在 PC 上执行

ipconfig /renew重新获取合法 IP。 - 在接入交换机上执行

display dhcp snooping binding,可以看到设备已动态记录了 PC 的 IP、MAC 和接入端口映射关系。

- 在 PC 上执行

步骤 3:BPDU Guard(防私接交换机配置)

为了防止员工私接带有生成树协议的小交换机导致网络拓扑震荡,我们需要配置边缘端口和 BPDU 保护。

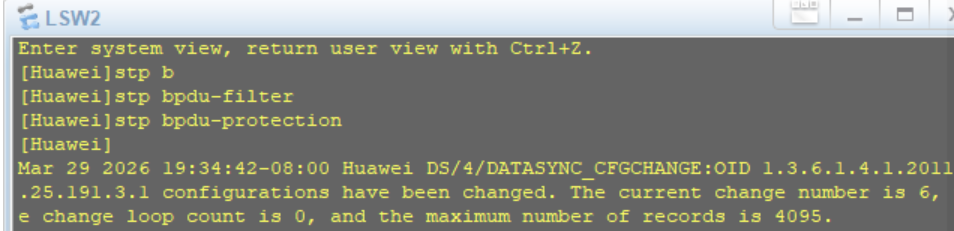

开启全局保护:

在接入层交换机系统视图下执行:

stp bpdu-protection。

配置边缘端口:

进入连接 PC 的下行接口视图。

将其配置为边缘端口:

stp edged-port enable。边缘端口不参与生成树计算,可以实现 PC 接入后秒级转发。

配置自动恢复(可选但在生产环境中非常实用):

- 如果边缘端口收到了 BPDU 报文,会被立刻置为

Error-Down状态。 - 为了减轻运维压力,配置自动恢复时间(如 60 秒):

error-down auto-recovery cause bpdu-protection interval 60。

- 如果边缘端口收到了 BPDU 报文,会被立刻置为

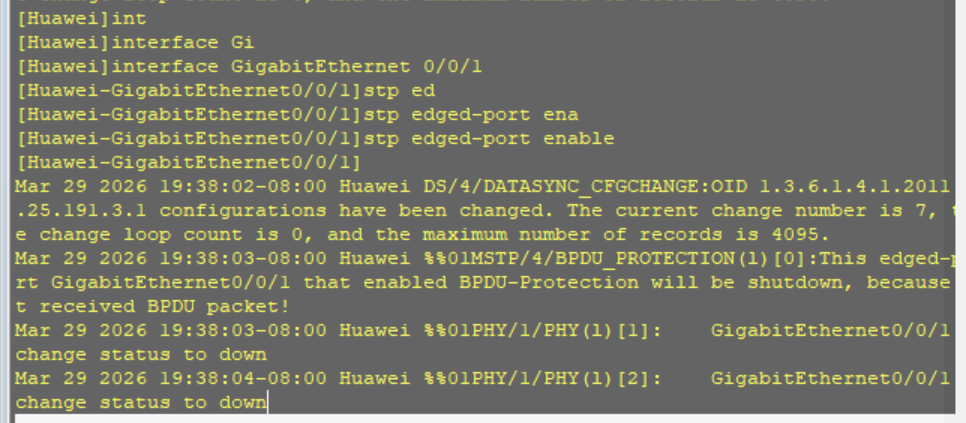

验证防护机制:

- 将一台开启了 STP 的交换机接入边缘端口。

- 该端口会立刻转为

Down状态,并在控制台打印出由于触发 BPDU 保护而被 Error-Down 的日志告警,成功将安全隐患隔离在物理层。

通过部署上述安全特性,我们有效地将园区网的接入风险降至最低,实现了“谁接入、谁可控”的安全管理目标。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 小枝的博客!